Les malwares déployés lors de cyber-attaques ont maintenant, en grande majorité, recours à des systèmes de protection, appelés packers, pour tromper les antivirus.

Ce que nous pouvons remarquer, c’est que face à ces systèmes de protection, les antivirus, en grande majorité, caractérisent mal la menace et cela peut avoir plusieurs effets néfastes :

- le faux-négatif : catastrophique car il laisse passer un logiciel malveillant entre les mailles du filet avec effet destructeur à la clé ;

- le faux-positif : problématique car il crée des alertes supplémentaires à traiter et une surcharge qui peut freiner voire entraver l’activité d’une structure,

- enfin, une mauvaise caractérisation : intervient lorsqu’une menace identifiée ne reflète pas la réalité, pouvant ainsi induire en erreur sur la situation en cours.

1. Qu’est-ce qu’un packer en matière de Cybersécurité ?

Les packers (ou crypters) permettent de chiffrer l’information sensible d’un logiciel, ils peuvent également compresser le programme afin d’optimiser l’espace disque. Ils sont utilisés principalement pour masquer les fonctionnalités et le code du programme, dans le cadre de la propriété intellectuelle dans le cas de logiciels légitimes, pour empêcher la détection et gêner l’analyse dans le cas de logiciels malveillants.

Cependant, les packers sont aussi largement utilisés par les hackers afin d’y cacher un logiciel malveillant qui ne se décompressera et ne se dé-protégera qu’au moment de l’exécution du logiciel.

Il convient de souligner que la majorité des solutions antivirus actuellement disponibles sur le marché présentent des difficultés à identifier la nature malveillante des logiciels inconnus protégés par un packer.

Et comme il est complexe de naviguer dans ce domaine, cet article a pour objectif de clarifier les différents aspects.

2. Les antivirus caractérisent mal les logiciels protégés par des packers

Les antivirus, ainsi que de nombreuses méthodes d’analyse, même basées sur l’intelligence artificielle, caractérisent mal les logiciels protégés par des packers. Ces défauts de caractérisation peuvent induire en erreur les analystes ou donner lieu à des faux-positifs.

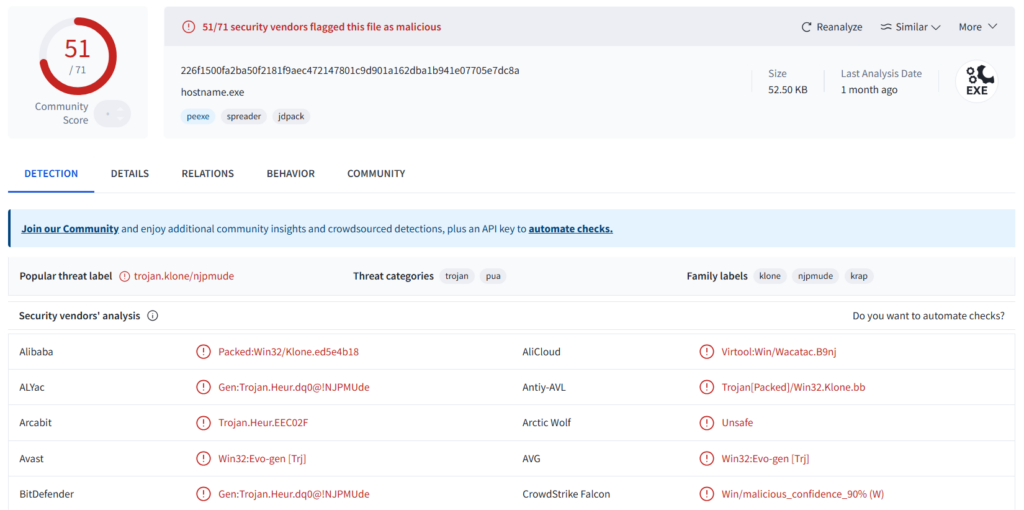

Dans cet article, nous allons détailler l’exemple suivant : Il s’agit d’un fichier légitime, nommé « hostname.exe », un grand classique des systèmes Windows, compressé à l’aide du packer « JDPack ».

Sur Virustotal la plupart des antivirus lèvent une alerte à tort, car ils caractérisent ce fichier comme une menace : « malicious », « trojan », etc. Quelques uns indiquent une protection mais qualifient ce logiciel comme malveillant néanmoins. Cependant, ce packer peut être utilisé sur des fichiers sains comme des fichiers malveillants.

Cet exemple souligne à la fois le problème de faux-positif et de mauvaise caractérisation présent dans les antivirus face à des fichiers protégés.

Figure 1: Résultat Virustotal d’un fichier « hostname.exe » packé par le packer « JDPack » – Lien Virus Total

3. Les conséquences dans la gestion des alertes au sein de votre EDR/ XDR

Des fichiers sains protégés peuvent entraîner une augmentation des alertes au sein d’un SOC.

Cela va pousser les analystes à effectuer des vérifications supplémentaires sur ces fichiers et ainsi engendrer une perte de temps significative. Dans le cas d’un fichier malveillant mal caractérisé, l’analyste perdra également du temps car il ne connaîtra ni la menace réelle ni son niveau de dangerosité.

La surcharge d’alertes non pertinentes réduit fortement l’efficacité des SOC. Les analystes consacrent l’essentiel de leur temps au tri de faux positifs et peuvent potentiellement passer à côté de menaces réelles.

Cela peut également dégrader des indicateurs tel que le MTTD (Mean Time To Detect) et le MTTR (Mean Time To Respond), allongeant les délais de détection et de réponse, ce qui augmente l’exposition au risque.

S’appuyer sur des outils qui caractérisent mal la menace fait perdre du temps lors du traitement des alertes. Mais aussi cela empêche toute possibilité de levée de doutes rapide.

Une analyse plus poussée sera souvent l’unique solution avec le coût qu’elle comporte (analyse complète en sandbox ou même reverse).

4. La précision de notre outil antivirus Gorille sur la détection et la caractérisation des packers

Le cas présenté précédemment est un cas de faux-positif, il est problématique car l’analyste SOC va devoir le traiter manuellement.

Si les antivirus ne vont pas plus loin dans leur analyse, il serait préférable d’indiquer qu’ils reconnaissent une protection mais qu’ils ne peuvent pas caractériser la potentielle menace protégée. Ceci n’apporte pas suffisamment d’information à l’analyste SOC pour caractériser la menace.

Le packer « Hxor » est un packer en libre accès utilisé par plusieurs acteurs, bienveillants comme malveillants.

Nous avons 2 exemples que nous allons aborder dans cette partie : un fichier sain (hostname.exe) packé avec Hxor et un fichier malveillant (Akira) packé également avec Hxor.Ce packer présente donc un cas de faux-positif et un cas de mauvaise caractérisation.

Nous l’avons analysé avec Virustotal et Gorille pour montrer la force de Gorille quand à la détection et la caractérisation des packer, ainsi que sa capacité à accéder au fichier caché derrière la protection.

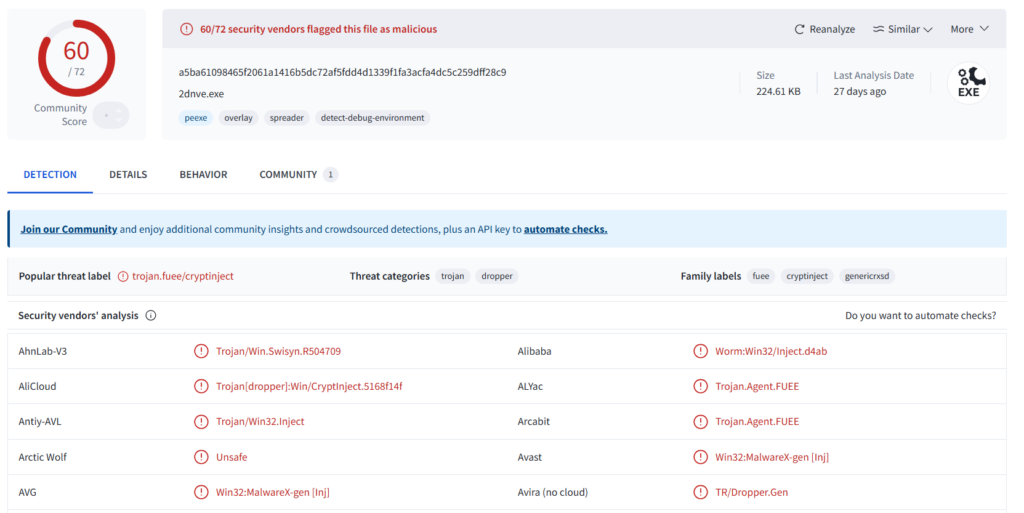

Analyses VirusTotal de hostname.exe packé avec Hxor

Hxor Hostname (60 détections) (Figure 2) :

Figure 2: Résultat Virustotal d’un fichier « hostname.exe » packé par « Hxor » – Lien Virus Total

Hostname (0 détection) (Figure 3) :

Figure 3: Résultat Virustotal d’un fichier « hostname.exe » – Lien Virus Total

Dans le cas d’un fichier bienveillant (hostname.exe) packé par le packer Hxor, les antivirus le considèrent tous comme malveillant.

Voyons à présent ce qu’il en est avec le malware Akira packé avec Hxor :

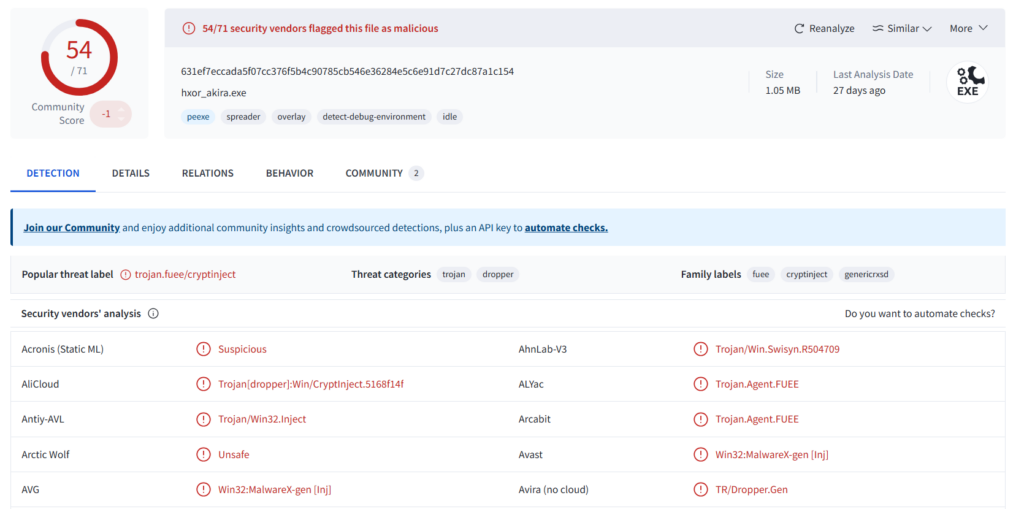

Analyses VirusTotal – Hxor Akira (54 détections) (Figure 4) :

Figure 4: Résultat Virustotal d’un fichier « Akira » packé par « Hxor » – Lien Virus Total

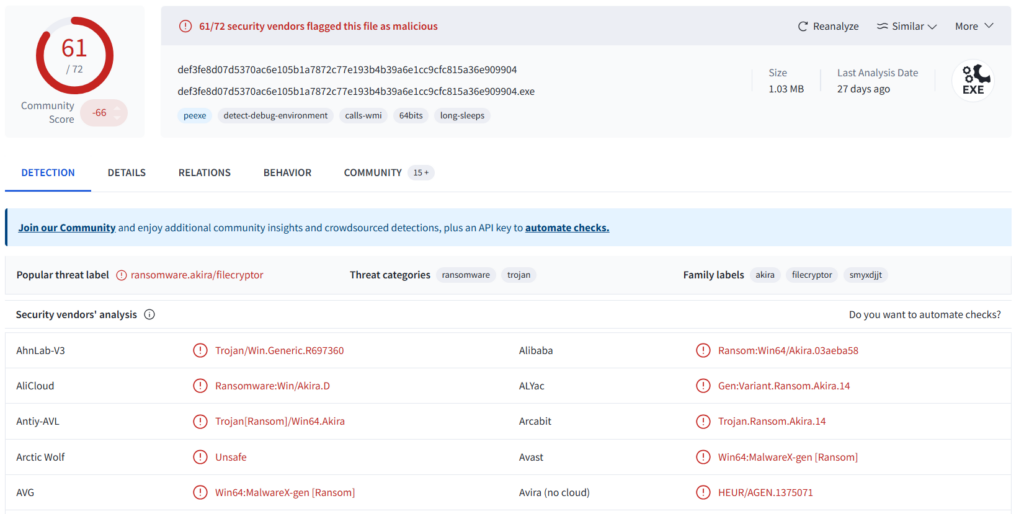

Akira (61 détections) (Figure 5) :

Figure 5: Résultat Virustotal d’un fichier « Akira » – Lien Virus Total

Dans le cas d’un fichier malveillant (Akira) packé par le packer Hxor également, les antivirus détectent la même chose que dans le cas précédent. Ils ne réussissent pas à accéder à la charge malveillante derrière le packer et donc à caractériser efficacement la menace.

L’atout de la solution Gorille et de son moteur de détection de packers est de fournir directement à l’analyste de l’explicabilité de ses résultats.

La solution Gorille pousse en profondeur son analyse grâce à ses différentes procédures de dépacking pour passer outre les protections.

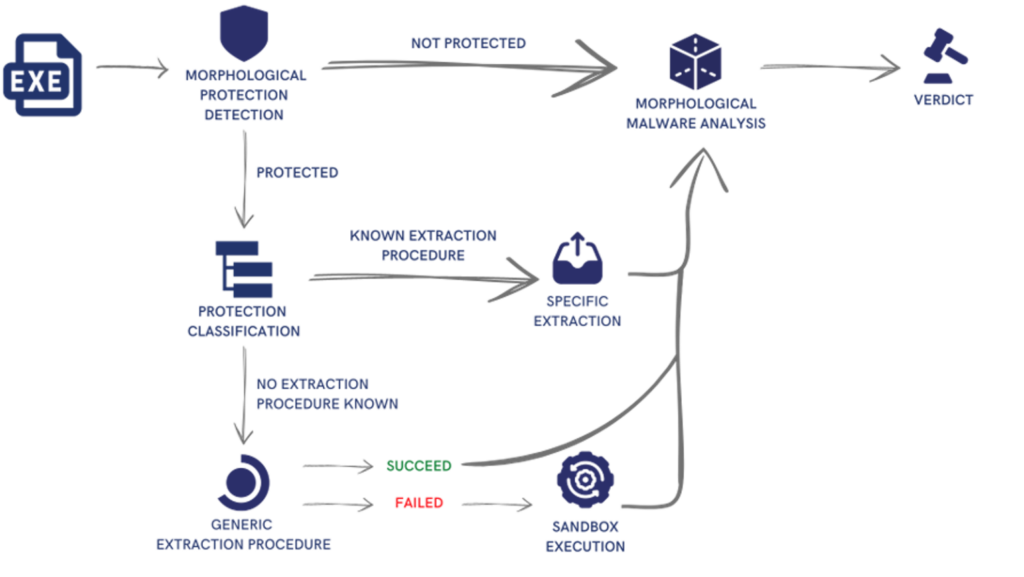

En effet, nous avons mis au point un workflow complet de désobfuscation (Figure 6) et utilisons des extracteurs de packers, allant du plus spécifique au plus générique.

Gorille est également équipé d’un moteur d’analyse dynamique afin d’exécuter le logiciel et permettre sa dé-protection.

Figure 6: Workflow de Gorille

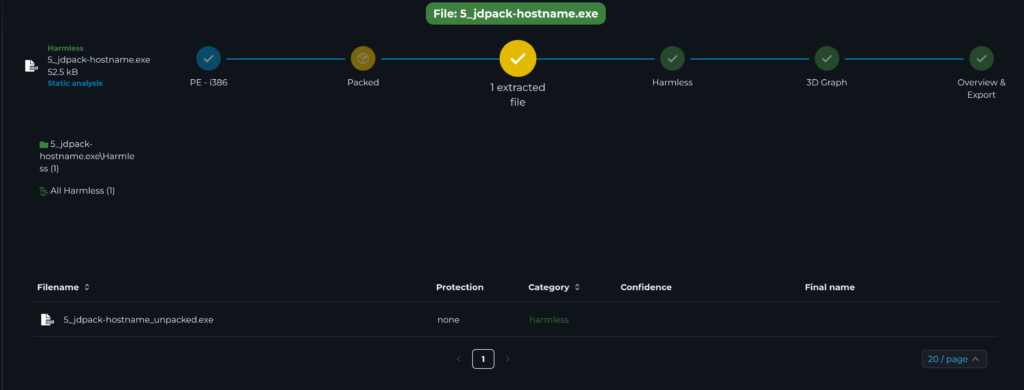

Si nous reprenons les exemples précédents (le hostname JDPack de la partie 2, et les deux Hxor de la partie 4), et que nous les analysons avec Gorille, nous pouvons constater que Gorille réussit à caractériser le packer directement, puis va utiliser ses méthodes de déprotection interne pour extraire le fichier packé et analyser la charge du fichier.

Figure 7: Interface de Gorille suite à l’analyse du fichier Hostname packé par JDPack

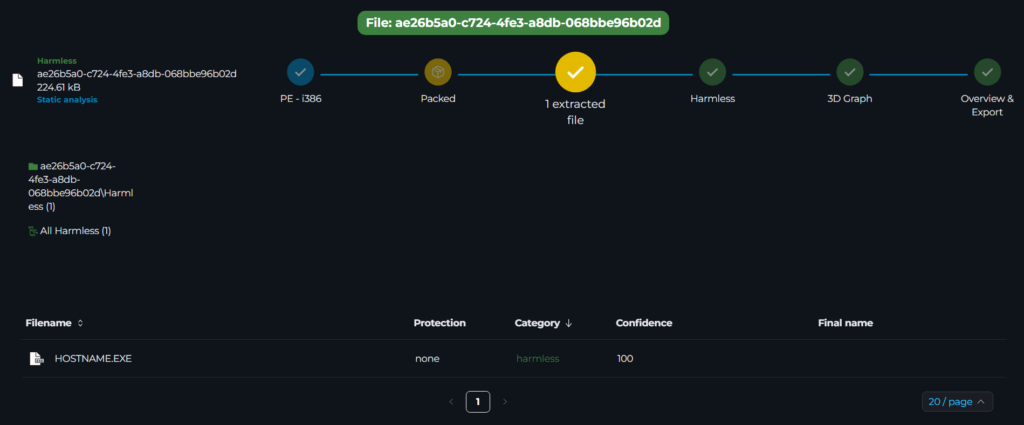

Gorille arrive également à dépacker Hxor, retrouve les fichiers hostname et Akira, et se base sur ses analyses pour caractériser précisément la menace (Harmless pour hostname, et Malicious pour Akira).

Ces analyses prennent une quinzaine de secondes en moyenne et sont bien moins coûteuses que l’analyse dynamique.

Figure 8: Interface de Gorille suite à l’analyse du fichier Hostname packé par Hxor

Figure 9: Interface de Gorille suite à l’analyse du fichier Akira packé par Hxor

Conclusion

Les packers constituent un enjeu central dans l’analyse des logiciels malveillants.

Omniprésents et de plus en plus sophistiqués, ils compliquent la détection, ralentissent les investigations et dégradent la capacité des équipes de sécurité à qualifier rapidement une menace.

Il s’agit donc d’un enjeu majeur d’identifier et de caractériser ces mécanismes de dissimulation rapidement et facilement.

En automatisant la détection des packers et des protections logicielles, Gorille permet d’aller au-delà d’une simple alerte : il apporte une compréhension fine du comportement du binaire, accélère les phases d’analyse et réduit significativement le temps passé sur les échantillons protégés.

Même lorsque la protection ne peut être entièrement levée, Gorille fournit à l’analyste SOC des indicateurs exploitables et actionnables, facilitant la prise de décision et l’orientation des investigations.

Dans un contexte où la rapidité, la précision et l’automatisation sont devenues critiques pour les CERT et SOC, Gorille s’impose comme un levier clé pour renforcer l’efficacité opérationnelle face aux malwares modernes.

Vous souhaitez voir concrètement comment Gorille améliore la détection et l’analyse des malwares protégés ?

Prenez rendez-vous pour une démonstration personnalisée et découvrez comment intégrer Gorille à vos outils et processus existants :

IOCs :

| Hostname JDPack | 5600f93d771747dcff81af8adb8bfa1b |

| Hostname extracted | b1fba6647af3efe2898dfa53cd7b349b |

| Hxor Hostname | 021ca448570f803bf71e3b0f1ece1e67 |

| Hostname | b3a44f80f5b23c1f698398f5d49fffa6 |

| Hxor Akira | eb541d99f28dcdba52c887ae40b7aab8 |

| Akira | ae454079c93a7a1ce276756b9d62d196 |